OFFRE GLOBALE D’OKIOK

SERVICES DISPONIBLES À LA CARTE

Des bases solides. Une approche unique. Une offre complète regroupant des services novateurs en sécurité de l’information, et ce, quel que soit votre secteur d’affaires.

ACTIVITÉS INTERVENTIONS

LIVRABLES

POSTURE DE SÉCURITÉ

- Analyse de maturité

En ligne avec vos besoins stratégiques, OKIOK offre une approche simplifiée basée sur sa méthode des contrôles clés qui permet de faire un constat de la situation actuelle sur la maturité et l’efficacité des contrôles de sécurité afin d’identifier les domaines à améliorer.

En ligne avec vos besoins stratégiques, OKIOK offre une approche simplifiée basée sur sa méthode des contrôles clés qui permet de faire un constat de la situation actuelle sur la maturité et l’efficacité des contrôles de sécurité afin d’identifier les domaines à améliorer. - Bilan de santé

Audit de sécurité Afin de bien comprendre votre posture en cybersécurité, OKIOK utilise sa méthode des contrôles clés, alignée sur le référentiel ISO 27002, pour analyser la maturité des contrôles et des pratiques ayant un impact maximal sur le risque.

Afin de bien comprendre votre posture en cybersécurité, OKIOK utilise sa méthode des contrôles clés, alignée sur le référentiel ISO 27002, pour analyser la maturité des contrôles et des pratiques ayant un impact maximal sur le risque. - Évaluation des

vulnérabilités OKIOK utilise une méthodologie propriétaire et des outils à la fine pointe de la technologie pour identifier les vulnérabilités qui pourraient rendre les services informatiques vulnérables aux incidents et aux attaques.

OKIOK utilise une méthodologie propriétaire et des outils à la fine pointe de la technologie pour identifier les vulnérabilités qui pourraient rendre les services informatiques vulnérables aux incidents et aux attaques. - Tests d’intrusion

Une fois l’identification des vulnérabilités dans vos services informatiques réalisée, OKIOK teste leur exploitabilité avec un arsenal d’outils et de techniques avancées appliqués sur une multitude de vecteurs d’attaques.

Une fois l’identification des vulnérabilités dans vos services informatiques réalisée, OKIOK teste leur exploitabilité avec un arsenal d’outils et de techniques avancées appliqués sur une multitude de vecteurs d’attaques. - Tests d’hameçonnage

OKIOK offre un service personnalisé de campagne d’hameçonnage permettant d’identifier les faiblesses dans les habitudes et le comportement des employés.

OKIOK offre un service personnalisé de campagne d’hameçonnage permettant d’identifier les faiblesses dans les habitudes et le comportement des employés. - Analyse de risques

À l’aide de la méthodologie des contrôles clés unique à OKIOK, l’identification, l’analyse et l’évaluation des risques ou la revue complète de votre processus global de gestion des risques est offerte par les d’experts d’OKIOK selon les besoins de votre industrie.

À l’aide de la méthodologie des contrôles clés unique à OKIOK, l’identification, l’analyse et l’évaluation des risques ou la revue complète de votre processus global de gestion des risques est offerte par les d’experts d’OKIOK selon les besoins de votre industrie.

ACTIVITÉS INTERVENTIONS

- Vulnérabilités

- Lacunes

- Recommandations

LIVRABLES

GOUVERNANCE

- Évaluation de la

gouvernance OKIOK réalise une évaluation en tenant compte de vos orientations stratégiques et permet de mettre en place, rehausser ou optimiser votre cadre de gouvernance de la cybersécurité.

OKIOK réalise une évaluation en tenant compte de vos orientations stratégiques et permet de mettre en place, rehausser ou optimiser votre cadre de gouvernance de la cybersécurité. - Révision des politiques

De concert avec l’évaluation de la gouvernance et en prenant compte des exigences réglementaires, cette révision permet de positionner votre entreprise favorablement sur le marché.

De concert avec l’évaluation de la gouvernance et en prenant compte des exigences réglementaires, cette révision permet de positionner votre entreprise favorablement sur le marché. - Classification Catégorisation

Reposant sur les trois principes fondamentaux de la cybersécurité (Confidentialité, Intégrité, Disponibilité), l’approche unique de catégorisation d’OKIOK permet de déterminer la criticité des actifs informationnels, d’améliorer votre processus de gestion de risque et de faciliter vos décisions en matière d’accès aux données informatiques.

Reposant sur les trois principes fondamentaux de la cybersécurité (Confidentialité, Intégrité, Disponibilité), l’approche unique de catégorisation d’OKIOK permet de déterminer la criticité des actifs informationnels, d’améliorer votre processus de gestion de risque et de faciliter vos décisions en matière d’accès aux données informatiques.

- Cadre normatif et réglementaire

- Rôles et responsibilités

- Politiques de sécurité

EXPERTISES

- Conception

OKIOK est en mesure de façonner des solutions personnalisées selon les besoins de votre organisation: Développement d’une solution complète ou intégration d’une composante à une technologie existante, OKIOK assure une intervention efficace et adaptée, visant à maximiser le capital investi.

OKIOK est en mesure de façonner des solutions personnalisées selon les besoins de votre organisation: Développement d’une solution complète ou intégration d’une composante à une technologie existante, OKIOK assure une intervention efficace et adaptée, visant à maximiser le capital investi. - Implantation

L’implantation de nouvelles solutions est parfois complexe. OKIOK met à votre disposition son équipe d’experts afin de vous accompagner et permettre une meilleure intégration pour assurer la réussite de vos projets.

L’implantation de nouvelles solutions est parfois complexe. OKIOK met à votre disposition son équipe d’experts afin de vous accompagner et permettre une meilleure intégration pour assurer la réussite de vos projets. - Accompagnement

Avec une approche de partenariat qui permet une flexibilité et une expertise accrues, OKIOK vous accompagne dans l’établissement de votre vision, la mise en oeuvre de votre plan et vous supporte dans vos activités quotidiennes.

Avec une approche de partenariat qui permet une flexibilité et une expertise accrues, OKIOK vous accompagne dans l’établissement de votre vision, la mise en oeuvre de votre plan et vous supporte dans vos activités quotidiennes. - SDLC

OKIOK offre une gamme de services faisant partie de votre cycle de développement logiciel sécuritaire (SDLC) afin d’être en mesure d’éviter les problèmes de sécurité et de réduire les coûts de remédiation.

OKIOK offre une gamme de services faisant partie de votre cycle de développement logiciel sécuritaire (SDLC) afin d’être en mesure d’éviter les problèmes de sécurité et de réduire les coûts de remédiation.

- Architecture de sécurité

- Services de sécurité

- Processus de sécurité

- Solutions de sécurité

CONSEILS STRATÉGIQUES

- Stratégie infonuagique

L’option infonuagique est inévitable, mais comment l’intégrer dans votre cadre actuel? OKIOK vous accompagne dans toutes les étapes de la mise en oeuvre de la statégie: gouvernance, impact d’affaires, processus d’évaluation, classes de service et évaluation de solutions.

L’option infonuagique est inévitable, mais comment l’intégrer dans votre cadre actuel? OKIOK vous accompagne dans toutes les étapes de la mise en oeuvre de la statégie: gouvernance, impact d’affaires, processus d’évaluation, classes de service et évaluation de solutions. - Gestion des identités

et des accès (GIA) Que ce soit pour des raisons de gouvernance, de rehaussement de la maturité ou d’optimisation des processus de votre GIA, OKIOK vous accompagne afin de vous aider à comprendre la situation actuelle, élaborer une cible, concevoir et réaliser votre programme de GIA afin d’en assurer la réussite et l’atteinte des objectifs.

Que ce soit pour des raisons de gouvernance, de rehaussement de la maturité ou d’optimisation des processus de votre GIA, OKIOK vous accompagne afin de vous aider à comprendre la situation actuelle, élaborer une cible, concevoir et réaliser votre programme de GIA afin d’en assurer la réussite et l’atteinte des objectifs.

- Vision stratégique

INFORMATIQUE JUDICIAIRE

- Réponse aux incidents Remédiation

OKIOK vous accompagne lorsque votre environnement informatique est affecté par un événement attribuable à une cause humaine ou technique. OKIOK recherche la cause de l’incident et apporte les correctifs requis. À cela peuvent s’ajouter une enquête approfondie et une expertise judiciaire.

OKIOK vous accompagne lorsque votre environnement informatique est affecté par un événement attribuable à une cause humaine ou technique. OKIOK recherche la cause de l’incident et apporte les correctifs requis. À cela peuvent s’ajouter une enquête approfondie et une expertise judiciaire. - Analyse préliminaire

Cette activité vise à déterminer si un dossier nécessite une analyse plus approfondie et si la production d’un rapport d’expertise est nécessaire. Elle inclut la rencontre préparatoire, la prise de copies sécurisées, l’extraction des données et une recherche rapide de traces ou d’éléments de preuve.

Cette activité vise à déterminer si un dossier nécessite une analyse plus approfondie et si la production d’un rapport d’expertise est nécessaire. Elle inclut la rencontre préparatoire, la prise de copies sécurisées, l’extraction des données et une recherche rapide de traces ou d’éléments de preuve. - Expertise

OKIOK débute l’expertise par une saisie des équipements affectés pour en faire des copies. Les informations pertinentes à l’analyse sont ensuite extraites des copies, puis analysées à l’aide d’outils spécialisés afin d’identifier la cause de l’incident ou l’auteur des faits reprochés.

OKIOK débute l’expertise par une saisie des équipements affectés pour en faire des copies. Les informations pertinentes à l’analyse sont ensuite extraites des copies, puis analysées à l’aide d’outils spécialisés afin d’identifier la cause de l’incident ou l’auteur des faits reprochés. - Contre-expertise

Cette activité consiste à prendre connaissance d’une expertise réalisée par une partie adverse, afin d’en relever les éléments équivoques ou discutables et d’évaluer la qualité des éléments de preuve présentés. Les experts d’OKIOK donnent leur opinion et émettent des recommandations ou des hypothèses par rapport à l’expertise.

Cette activité consiste à prendre connaissance d’une expertise réalisée par une partie adverse, afin d’en relever les éléments équivoques ou discutables et d’évaluer la qualité des éléments de preuve présentés. Les experts d’OKIOK donnent leur opinion et émettent des recommandations ou des hypothèses par rapport à l’expertise. - Accompagnement stratégique

OKIOK met à votre disposition son équipe d’experts en informatique judiciaire. Qu’il s’agisse de conseils relatifs à la stratégie d’enquête ou de litige, d’accompagnement à la Cour lors d’interrogatoires ou autres, de rédaction de projets d’interrogatoires ou de plaidoiries, OKIOK peut vous aider.

OKIOK met à votre disposition son équipe d’experts en informatique judiciaire. Qu’il s’agisse de conseils relatifs à la stratégie d’enquête ou de litige, d’accompagnement à la Cour lors d’interrogatoires ou autres, de rédaction de projets d’interrogatoires ou de plaidoiries, OKIOK peut vous aider. - eDiscovery

OKIOK effectue l’indexation, l’organisation, la révision et la gestion de la preuve électronique à l’aide de logiciels conçus spécialement pour aider les juristes et les organisations dans la gestion de la preuve électronique et autres aspects numériques des procédures judiciaires.

OKIOK effectue l’indexation, l’organisation, la révision et la gestion de la preuve électronique à l’aide de logiciels conçus spécialement pour aider les juristes et les organisations dans la gestion de la preuve électronique et autres aspects numériques des procédures judiciaires.

- Copies légales

- Rapport d’expert

- Témoin d’expert

PROGRAMME DE SÉCURITÉ

Le programme de sécurité vise à définir, planifier et encadrer l’ensemble des activités requises pour rehausser et maintenir votre posture de sécurité en fonction de votre situation actuelle, du cadre réglementaire et de vos priorités d’affaires.

PRÉREQUIS

- Posture de

sécurité - Vision

d’affaires - Cadre réglementaire et normatif

architecture de sécurite okiok

- Objectifs d’affaires

- Politiques et normes

- Carde légal et réglementaire

- Gestion du risque

gens

processus

technologie

Cote de fiabilité

SSDLC

Information

Sensibilisation et formation

Gestion des accès

Applications

Dotation

Gestion des menaces

Infrastructure

Arrivée – Départ

Gestion des incidents

Réseau

Gestion des vulnérabilités

Technologie spécifique

Métriques – Indicateurs – Tableau de bord

Gestion du changement

CAPTURE DE LA VISION D’AFFAIRES

Des ateliers avec les représentants des différents domaines d’affaires sont tenus afin de bien comprendre vos priorités et orientations stratégiques. Les résultats sont combinés à une lecture de votre posture de sécurité et à vos requis réglementaires afin de permettre à OKIOK de produire des initiatives alignées sur vos priorités d’affaires.

ÉLABORATION DES INITIATIVES

À partir des résultats des étapes précédentes, OKIOK élabore un ensemble d’initiatives en s’appuyant sur l’architecture de sécurité OKIOK (ASO). Une catégorisation des initiatives selon trois axes (gouvernance, structurel et tactique) est ensuite effectuée afin d’optimiser l’élaboration du programme de sécurité.

PRIORISATION

Une priorisation des initiatives est effectuée en fonction de leur impact de réduction de risque en rapport avec le coût et la complexité de mise en oeuvre. Ceci permet de déterminer une séquence optimale de réalisation déclinée sur la durée du programme.

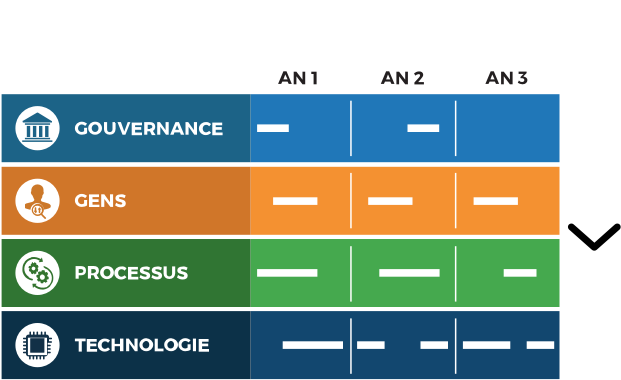

Gourvernance

Gourvernance Gens

Gens Processus

Processus Technologie

Technologie